Pētnieku grupa tikko atklājusi būtisku ievainojamību OpenSSL bibliotēku versijās 1.0.1, 1.0.1a-1.0.1.f un 1.0.2-beta.

Pētnieku grupa tikko atklājusi būtisku ievainojamību OpenSSL bibliotēku versijās 1.0.1, 1.0.1a-1.0.1.f un 1.0.2-beta.

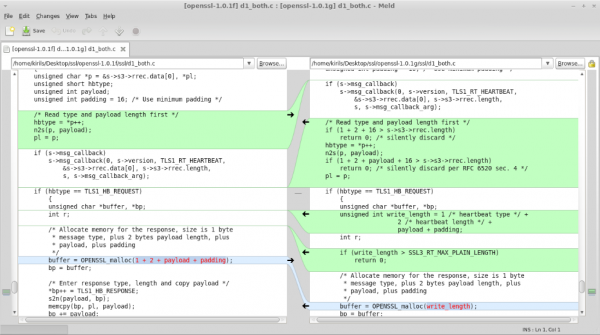

Ievainojamība ietekmē pamatā tīmekļa serverus (t.sk. Apache un nginx) un balstās uz nepilnību TLS “heartbeat” paplašinājumā, kas paredzēts, lai nodrošinātu savienojumu noturību udp protokolā. Taču šis paplašinājums ir universāls un darbojas gan DTLS (udp), gan TLS (tcp) variantos.

Nu un? Ievainojamība ļauj jebkuram uzbrucējam iegūt līdz pat 65,5KB servera atmiņas. Atrast atmiņā kaut ko konkrētu, piemēram, servera atslēgu, ir laimes spēle, taču ar gana daudz mēģinājumiem… viss ir iespējams.

Trīs papildus faktori padara šo problēmu īpaši nepatīkamu:

- OpenSSL (un tieši ievainojamās versijas) izmanto populārākie tīmekļa serveri;

- uzbrukums notiek pēc tam, kad nodibināts droši šifrēts savienojums, tāpēc ir apgrūtināta uzbrukuma apturēšana tīkla līmenī;

- esošā serveru programmatūra nekādā veidā nefiksē izdevušos uzbrukumu, tātad pēc tā nepaliek nekādas pēdas.

Šonakt esam izstrādājuši tīmekļa bāzētu rīku, kas ļaus novērtēt, vai Jūsu serverus ietekmē konkrētā ievainojamība. Neatkarīgi no pārbaudes rezultāta, iesakām visiem atjaunot OpenSSL bibliotēkas uz vismaz versiju 1.0.1g un pārliecināties, ka servera programmatūra izmanto šīs bibliotēkas jaunākās versijas.

Piedāvājam iepazīties ar ievainojamības tehnisko aprakstu.

137 thoughts on “Drošības ievainojamība OpenSSL bibliotēkā”