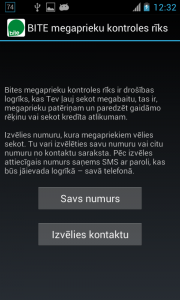

Pirms pāris mēnešiem viens no Latvijas mobilo sakaru operatoriem Bite publicēja programmu “BITE megaprieku kontroles rīks”. Šī programma, kas paredzēta lietošanai Android viedtālruņos, ļauj aplūkot savu iztērēto datu apjomu šajā mēnesī, kā arī aprēķina plānotās izmaksas.

Autorizēšanās

Lai saņemtu informāciju par datu apjoma patēriņu, aplikācijai jāsaņem autorizācijas kods no Bites servera, ko sākumā varēja saņemt divos veidos:

- Izvēloties kontaktu, Bite tam nosūtīja SMS ar drošības kodu, ko jāievada aplikācijas autorizācijas logā, kas tad tika nosūtīts Bites serverim, atbildē saņemot autorizācijas kodu.

- Izvēloties “Savs numurs”, aplikācija Bites serverim nosūtīja abonenta IMSI, pretī saņemot autorizācijas kodu.

Tehniskā puse

Autorizēšanās un informācijas saņemšanas pieprasījumi JSON formātā tiek nosūtīti uz adresi https://213.226.139.54/prest/android.json.

Tā kā sertifikāta domēns neatbilst IP adresei, aplikācijā ir izslēgta domēna atbilstības pārbaude:

.setHostnameVerifier(SSLSocketFactory.ALLOW_ALL_HOSTNAME_VERIFIER);

Autorizēšanās pieprasījums savam numuram izskatās šādi:

{"id":aaa,"jsonrpc":"2.0","method":"authIMSI",

"params":{"password":null,"imsi":"bbb"}}

Atbilde uz to (ddd ir klienta mobilā telefona numurs):

{"jsonrpc":"2.0","id":aaa,"result":

{"securityKey":"ccc","msisdn":"ddd"}}

Informācijas ieguves pieprasījums:

{"id":aaa2,"jsonrpc":"2.0","method":"getData",

"params":{"securityKey":"ccc"}}

Atbildes piemērs:

{"jsonrpc":"2.0","id":aaa2,"result":

{"customerAmount":"0.5000","customerCurrency":"Ls",

"customerDataUsage":"510","customerType":"POSTPAID",

"customerRoamDataUsage":"0","customerstatus":"ACTIVE",

"customerRatePlanExp":"2013-12-31 23:59:59",

"customerBalanceExp":"","customerIsInRoaming":"0"}}

Kā redzams, atbildē ir ietverti šādi dati: patērētais interneta datu apjoms, tarifu plāna nosaukums un veids, kā arī derīguma termiņš.

Problēmas

IMSI netiek ģenerēti nejauši, bet secīgi, tāpēc, nosūtot IMSI numurus vienu pēc otra, uz daļu no pieprasījumiem tiek saņemti derīgi autorizācijas kodi un telefona numuri.

Kad aplikācija vai uzbrucējs ir ieguvis “securityKey”, tas paliek derīgs pat tad, ja konkrētam telefona numuram tiek pieprasīts jauns kods. Tātad, ja Jūsu telefons īsu brīdi ir uzbrucēja kontrolē, tas var iegūt SMS drošības kodu un līdz ar to arī derīgu “securityKey”, ko nav iespējams atcelt izmantojot “megaprieku” uzskaites programmu. Bet ņemot vērā sekojošo informāciju, esmu drošs, ka piezvanot BITE atbalsta dienestam, to tehniski vajadzētu varēt izdarīt.

Atrisinājums

Par problēmu 12. septembrī ziņojām CERT.LV, lai viņi tālāk koordinētu ievainojamības novēršanu.

19. septembrī Play Store parādījās jauna programmas versija, kurā problemātiskais autorizācijas veids vairs nebija pieejams. Saskaņā ar mums pieejamo informāciju vecie drošības kodi ir deaktivēti un vairs nav izmantojami informācijas iegūšanai.

Par atrasto problēmu publiski paziņojām 23. oktobrī, ISACA Latvijas nodaļas un CERT.LV rīkotajā IT drošības konferencē

„Mūsu informācijas drošība – nākotnes panākumu atslēga”.

Sargiet savus telefonus!

2 thoughts on ““BITE megaprieku kontroles rīka” drošība”